Endüstriyel Nesnelerin İnterneti (IIoT) Veri Güvenliği:

IIoT Ortamlarında Karşılaşılan Riskler, Zorluklar ve Güvenlik Tehditleri

Endüstriyel Nesnelerin İnterneti (IIoT) Veri Güvenliği:

IIoT Sistemlerinde Veri Güvenliğinin Kritik Önemi

Yazar: Dr. Serap OĞUZ TANATAR | 09.09.2025

Kritik üretim hatlarının bir siber saldırı nedeniyle durduğunu, milyonlarca liralık kaybın yanı sıra tedarik zincirinde haftalarca sürecek aksamalar yaşandığını düşünün. IIoT sistemleri, böylesi senaryolarda yalnızca veri güvenliği değil, operasyonel süreklilik açısından da hayati önem taşır.

Bu blog serisinin önceki bölümünde, IIoT veri güvenliğinin önemine dair temel kavramları ele almış ve IIoT sistemlerinin BT sistemlerinden nasıl farklılaştığını incelemiştik. Özellikle, IIoT ortamlarındaki gerçek zamanlı veri akışı, siber-fiziksel entegrasyon ve kritik süreçlerin sürekliliği gibi unsurların, veri güvenliği anlayışını yeniden tanımladığına dikkat çekmiştik. Bu bölümde ise bir adım öteye geçerek, IIoT ortamlarında güvenliğin sağlanmasında ortaya çıkan temel zorlukları, sistemler üzerindeki özgün riskleri ve yaygın saldırı vektörlerini inceliyoruz.

IIoT güvenliğinin sağlanmasında karşılaşılan zorluklar nelerdir?

IIoT ortamlarının güvenliğinin sağlamasındaki zorluklar, endüstriyel operasyonların yapısı, kullanılan cihazların çeşitliliği ve siber-fiziksel sistemlerin getirdiği risklerden kaynaklanmaktadır:

Karmaşıklık ve Ölçek

IIoT sistemlerinde yer alan cihazlar, ağlar ve altyapılar oldukça geniş bir ölçekte ve sayıca fazladır. Bu durum, güvenlik yönetimini oldukça zorlaştırır ve toplam saldırı yüzeyini önemli ölçüde artırır. Ayrıca, IIoT cihazlarının coğrafi olarak geniş alanlara dağılması -örneğin petrol sahalarındaki sensörler gibi- güncel güvenlik önlemlerinin uygulanmasını ve cihazların bakımlarının uzaktan, güvenilir şekilde yapılmasını zorunlu kılar.

Eski Sistemlerin Entegrasyonu

Endüstriyel tesislerde eski sistemlerin yaygın kullanımı önemli bir güvenlik zorluğu oluşturur. Birçok makine, bilinen güvenlik açıklarına sahip eski donanım bileşenleri ve yazılımlarla çalışmaktadır (IOTSI, t.y.). Bu sistemler genellikle modern güvenlik özelliklerinden yoksundur ve çağdaş ağlara bağlandıklarında doğal olarak savunmasız hale gelirler.

Güvenlik açısından zayıf tasarlanmış ve temel güvenlik işlevlerinden yoksun bu eski sistemlerin yaygın entegrasyonu, yamalanmamış (patch edilmemiş) güvenlik açıklarıyla dolu bir ortamın ortaya çıkmasına yol açar. Sonuç olarak, BT güvenliğinin temel taşlarından biri olan “yamalama” (patching) uygulamaları IIoT ortamlarında çoğu zaman etkili olamaz. Bu durum, söz konusu sistemlerin sürekli dış müdahalelerle yönetilmesi gereken kırılgan bir yapıya sahip olmasına neden olur.

Operasyonel Kısıtlamalar

Endüstriyel ortamlarda güvenlik önlemlerini uygulamak, özgün operasyonel kısıtlamalar nedeniyle sıklıkla zorlaşmaktadır. Bu kısıtlamaların başında, yama (patch) uygulama süreçlerindeki zorluklar gelir; bir cihazın durdurulması veya sistemlerin yamanması, tüm üretim hattının kesintiye uğramasına yol açabilir. Ayrıca, IIoT sistemlerine yama uygulanması genellikle yalnızca tedarikçi firmaların özel teknisyenleri aracılığıyla gerçekleştirilebildiğinden, süreç hem karmaşık hem de zaman alıcı hale gelir. Bu durum, cihazların aylarca hatta yıllarca yamalanmamış güvenlik açıklarıyla çalışmasına sıkça sebep olmaktadır (Trend Micro, 2019).

Tescilli (proprietary) yazılımlar ve tedarikçiye bağımlılıklar da bu zorlukları derinleştirmektedir. Endüstriyel tesislerde genellikle birden çok tedarikçiden temin edilmiş çeşitli özel yazılımlar kullanılmakta ve bu yazılımlar çoğunlukla güncellemesi zor sistemler olarak tasarlanmaktadır. Güncelleme kontrolü üretici firmada olduğu için, güvenlik açıklarına yönelik güncellemelerin geç çıkması veya hiç çıkmaması gibi riskler ortaya çıkabilmektedir. Hatta bazı durumlarda, üreticiye ait firmware güncellemeleri kötü niyetli kişiler tarafından ele geçirilerek kötü amaçlı yazılımla değiştirilebilmektedir (Trend Micro, 2019).

İnsan Faktörleri

IIoT ortamlarında insan hatası hala önemli bir güvenlik riski oluşturmaktadır. Kullanıcıların güvenlik farkındalığı ve açıkları giderme becerileri çoğu zaman düşüktür (World Economic Forum, 2018). Bu farkındalık eksikliği, siber güvenlikteki yetkinlik boşluğu ile birleştiğinde, personelin istemeden güvenlik açıkları oluşturmasına veya güvenli protokollere uymamasına yol açabilir.

“İçeriden Gelen Saldırılar” da ciddi bir tehdittir; örneğin işten çıkarılmış mühendislerin endüstriyel operasyonları uzaktan kapattığı belgelenmiş olaylar mevcuttur (Thryft, 2018).

Düşük farkındalık, beceri eksikliği ve IIoT cihazlarında varsayılan ayarların yaygın kullanımı (örneğin fabrika çıkışlı parolalar), yalnızca teknik çözümlere odaklanıldığında göz ardı edilen kritik bir güvenlik açığı yaratmaktadır (Nasstar, 2025). Bu durum, gelişmiş güvenlik teknolojileri bulunsa bile insan faktörlerinin sistemin en zayıf halkası olabileceğini gösterir. Bu nedenle güçlü eğitim programları ve sıkı politika uygulamaları, temel güvenlik kontrolleri olarak zorunludur.

Birden fazla kaynak, insan faktörüne bağlı sorunlara -düşük farkındalık, beceri eksikliği ve varsayılan parolalar- işaret etmektedir. Bu sorunlar yalnızca teknik açıklar değil, aynı zamanda insan ve süreç yönetimindeki eksikliklerden kaynaklanmaktadır. Kullanıcılar riskleri anlamaz veya temel güvenlik hijyenini uygulamazsa, en gelişmiş sistemler bile tehlikeye girebilir. Dolayısıyla güvenlik stratejilerinin yalnızca teknolojiye değil, insanlara ve süreçlere de bütüncül bir şekilde odaklanması gerekmektedir.

Veri Bütünlüğü ve Gizliliği

Yeni teknolojilerin hızla devreye alınması sürecinde genellikle gözden kaçan konulardan biri de yetersiz veri şifrelemesidir. Bu ihmal, hassas verileri yakalanma ve manipülasyon riskine açık hale getirir.

IIoT ortamlarındaki yaygın tehditler nelerdir?

IIoT sistemlerinin birbirine bağlı yapısı ve özgün zayıflıkları, onları siber saldırılar için cazip hedefler hâline getirmektedir. Bu nedenle, yaygın saldırı türlerini ve kullanılan yöntemleri iyi anlamak, etkili savunma stratejileri geliştirmek için kritik öneme sahiptir.

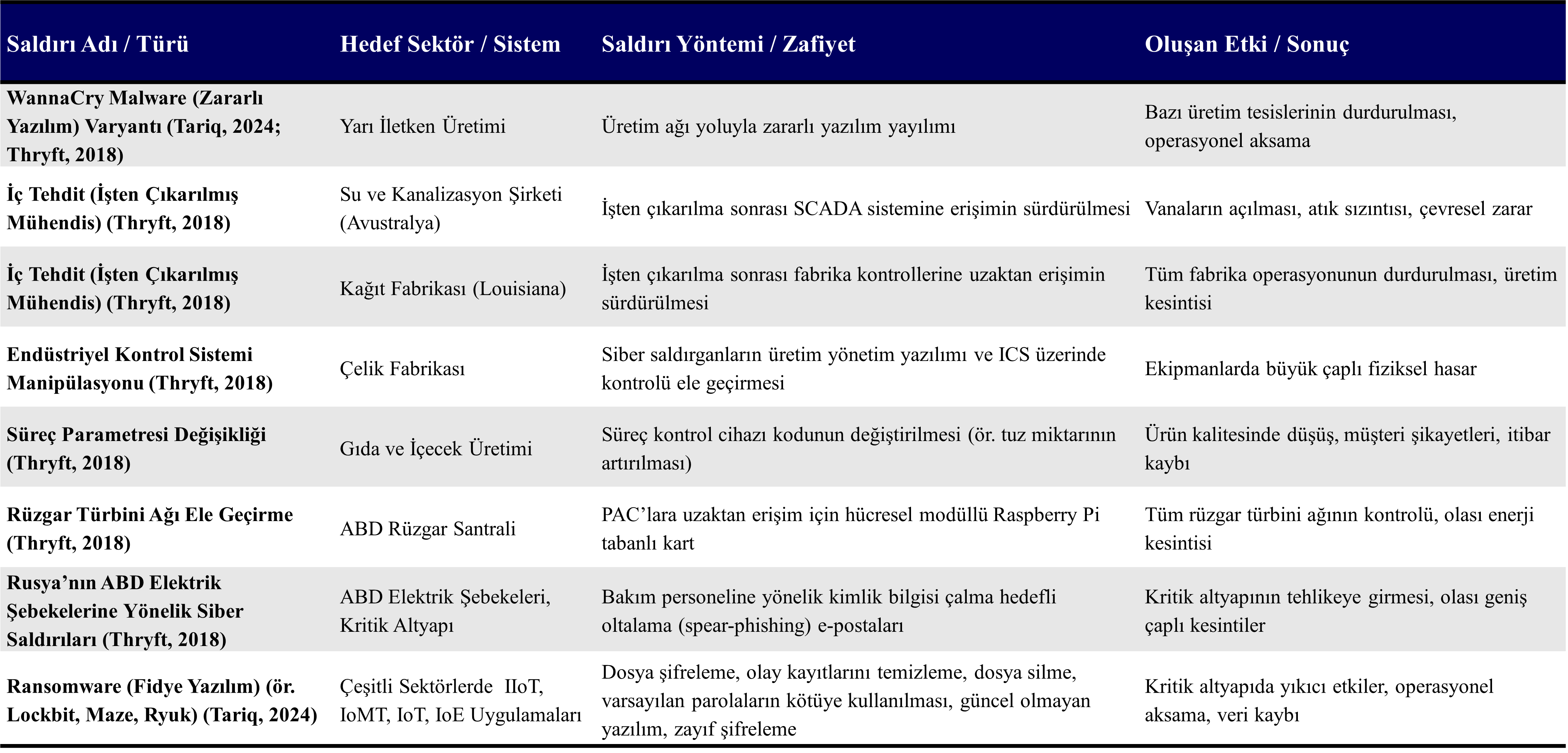

Aşağıdaki tablo, tehdit aktörlerinin kullandığı farklı saldırı vektörlerini ve bunların yol açabileceği ciddi sonuçları örneklerle göstermektedir.

Kötü Amaçlı Yazılımlar (Malware) ve Fidye Yazılımları (Ransomware)

Fidye yazılımı saldırıları, kötü niyetli aktörler için hâlâ en yaygın yöntemlerden biridir. Bunun nedeni, hem veriyi şifreleyip çalma hem de operasyonel kesinti yaratma gibi “çifte kazanç” sağlamalarıdır (Asimily, t.y.). WannaCry, NotPetya, Ryuk ve Locky gibi bilinen fidye yazılımları, hem bilinen hem de yeni güvenlik açıklarını kullanarak kritik altyapılarda yıkıcı etkiler yaratmıştır (Tariq, 2024).

Farklı kötü amaçlı yazılım türleri, çeşitli saldırı biçimlerini gerçekleştirmek için yaygın olarak kullanılmaktadır. Örneğin:

InfoStealer (Bilgi Hırsızı): Ele geçirilen cihazlardan kullanıcı adı ve parola gibi oturum bilgilerini toplar.

Botnet: Saldırganların cihazlar üzerinde uzaktan kontrol kurmasına olanak tanır.

Bu kötü amaçlı yazılımlar, daha ileri saldırılara da zemin hazırlar:

Şifre Tahmin Saldırıları: Yaygın zayıf parolalar otomatik olarak denenir ve sisteme erişim sağlanmaya çalışılır.

Kimliğe Bürünme/Kimlik Avı Saldırıları: Çalınmış kimlik bilgileri kullanılarak yasal kullanıcı gibi hareket edilir.

Endüstriyel sistemlerin düzensiz şekilde modernize edilmesi ve birçok IIoT cihazının güvenlik açısından yetersiz olması —örneğin varsayılan parolalarla gelmeleri, eski yazılımlar kullanmaları ve zayıf şifreleme içermeleri—, bu ortamları siber saldırganlar için giderek daha cazip hâle getirmiştir (Tariq, 2024).

Sonuç olarak, saldırganlar geleneksel BT sistemlerinden daha az korunan ve yüksek etkisi olan OT ve IIoT alanlarına stratejik olarak yönelmektedir. Fiziksel kesintilerin potansiyel etkisi, fidye yazılımı saldırılarını bu alanlarda etkili bir baskı aracı hâline getirmektedir. Saldırganlar, minimum çabayla maksimum etki elde etmeyi hedefler; endüstriyel sistemler zayıf korunduğu ve ihlaller ciddi fiziksel veya finansal hasara yol açabildiği için bu sistemler son derece cazip hedeflerdir. Fidye yazılımlarının sunduğu “ikiye bir fayda” (hem veri şifreleme hem operasyonel durdurma) bu durumu açıkça ortaya koymaktadır.

Yetkisiz Erişim

Kullanıcıların varsayılan parolaları değiştirmeyi unutması ya da ihmal etmesi, sistemlerin kontrol mekanizmalarına yetkisiz erişim sağlanması açısından yıkıcı bir zafiyettir. Zayıf kimlik doğrulama sistemleri ve çok faktörlü kimlik doğrulamanın (MFA) eksikliği, saldırganlara kolay erişim yolları sunar.

Pek çok IIoT sistemi, cihazlar arasında iletişim için Uygulama Programlama Arayüzleri (API’ler) kullanır. Bu API’ler yeterince güvenli şekilde yapılandırılmamışsa, şu tür saldırılar için kolay hedef haline gelirler:

SQL Enjeksiyonu: Veritabanından hassas bilgilerin dışarı sızdırılmasına neden olabilir.

Dağıtık Hizmet Reddi (DDoS) Saldırıları: Sistemlere aşırı yük bindirilerek hizmet veremez hale getirilir (IIoT Security, t.y.).

Dinleme (Eavesdropping) ve Ortadaki Adam Saldırıları (Man-in-the-Middle - MitM)

Saldırganlar kablosuz ağlar üzerinden daha önce gönderilmiş yasal mesajları yakalayabilir, bu mesajları değiştirerek tekrar gönderebilir. Bu tür saldırılar “yeniden oynatma/yeniden yürütme/tekrarlama/tekrar saldırıları” (replay attack) olarak bilinir.

Ayrıca, saldırganlar ağları tarayarak cihazlar arasındaki veri aktarımını yakalayabilir. Bu da “ortadaki adam saldırısı” (man-in-the-middle) olarak adlandırılır. Bu saldırılar, hem veri bütünlüğünü hem de gizliliğini riske atar (Asimily, t.y.).

Yetersiz yapılandırılmış sistemler veya problemli iletişim protokolleri, hem verilerin hem de cihazların saldırganlar tarafından erişilebilir hale gelmesine yol açabilir.

Tedarik Zinciri Saldırıları

Giderek artan şekilde saldırganlar, cihazlar dağıtılmadan önce cihazlara kötü amaçlı yazılım yerleştirmek için üretici yazılım (firmware) güncellemelerini ele geçirmektedir. Tedarik zincirinin herhangi bir aşamasında cihazların ya da yazılımın ele geçirilmesi, tüm sistemin bütünlüğünü tehlikeye atabilir ve gelecekteki saldırılar için bir arka kapı (backdoor) oluşturabilir.

Hizmet Reddi (DoS) Saldırıları

Hizmet Reddi (Denial of Service – DoS) saldırıları, hedef alınan sunucuyu ya da sistemi çok büyük miktarda trafikle aşırı yükleyerek işlevsiz hale getirmek için tasarlanır. IIoT bağlamında, bu tür saldırılar kritik endüstriyel süreçleri sekteye uğratabilir ve birden fazla sektörde ciddi hizmet kesintilerine neden olabilir.

Serinin bir sonraki bölümünde, IIoT ortamlarında veri güvenliğini sağlamak için uygulanabilecek stratejiler ve çözümler ile güvenliği destekleyen endüstri standartları ve yönetişim yaklaşımlarını ele alacağız.

Kaynakça

Asimily, (n.d.). 6 Common IIoT Cyberattacks Manufacturers.

Gargan, R. (2024). IIoT Security. Netmaker.

IOTSI. (n.d.). Guide tı IIoT Security Best Practices, Use Cases, and Mitigation Strategies. IoT Security Institute.

Nasstar. (2025). The Ultimate Guide to IIoT Security: Challenges & Solutions.

QuestDB. (n.d.). Industrial IoT (IIoT) Data.

Tariq, U. (2024). Combatting ransomware in ZephyrOS-activated industrial IoT environmetns. Heliyon. 2024 Apr 22;10(9):e29917.

Thryft, A. R. (2018). Real-life Industrial IoT Cyberattack Scenarios. EE Times.

TME Systems. (2025). Industrial IoT Security.

Trend Micro. (2019). The IIoT Attack Surface: Threats and Security Solutions.

World Economic Forum. (2018). The IIoT Safety and Security Protocol.